Identifikace a zhodnocení rizik na základě známých zranitelností

Analýza rizik založená na zranitelnostech rozšiřuje rozsah identifikace rizik nad rámec aktiv a procesů organizace. Tento způsob typicky využívá seznamy známých slabin a nedostatků dostupných u na trhu, u expertů, výrobců nebo jiných subjektů. Typicky jde o slabiny technologií, například informační technologie, jako je různý software, operační systémy nebo hardware mají své zranitelnosti, které pak může útočník využít. Podobně může jít o nějaké slabiny procesní, například nový typ podvodu, nová technika sociálního inženýrství.

- Na základě známých zranitelností identifikujte možná nová rizika, která mohou vzniknout zneužitím známých zranitelností, spolu s potenciálními důsledky zneužití

- Zranitelnosti také mohou zvyšovat pravděpodobnost známých rizik

- Doplnění hodnocení rizik na základě zranitelnosti vytváří efektivní řízení rizik

- Tento přístup by měl doplnit, nikoliv nahradit zbývající metody identifikace rizika, prorotže nemusí zachytit celou škálu rizik, kterým organizace čelí.

Možné zdroje a seznamy zranitelností pro analýzu rizik

1. Obecné zranitelnosti řízení rizik

- Rámec COSO: Zabývá se řízením podnikových rizik a upozorňuje na slabá místa související s vnitřními kontrolami, řízením a operačním rizikem.

- ISO 31000: Zaměřuje se na procesy řízení rizik, identifikuje systémová zranitelnost, jako je špatná komunikace nebo nedostatečné monitorování.

- NIST Risk Management Framework (RMF): Zahrnuje specifické bezpečnostní zranitelnosti a kontrolní nedostatky pro řízení rizik v IT systémech.

- Rámce BCP a DR (např. ISO 22301):

2. Zranitelnosti v informační bezpečnosti

- Common Vulnerabilities and Exposures (CVE), Veřejně dostupný seznam vedený společností MITER Corporation.

- Common Vulnerability Scoring System (CVSS).

- Národní databáze zranitelnosti (NVD), spravovaná NIST (Národní institut pro standardy a technologie).

- OWASP (zabezpečení webových aplikací)

3. Seznamy zranitelností pro konkrétní odvětví

- Kontrolní seznam bezpečnostních pravidel HIPAA (pro zdravotní péči)

- PCI DSS (pro platební systémy):

- Odvětví jako energetika nebo doprava mají specifické seznamy od organizací jako CISA.

4. Seznamy fyzických a environmentálních zranitelností

- Různé seznamy se zaměřují na zranitelnosti fyzických aktiv

- Nedostatečná ochrana životního prostředí (např. nebezpečí požáru nebo povodní).

Jak postupovat při analýze rizik na základě zranitelností

1. Pravidelně sledujte známé zranitelnosti

- Sledujte pečlivě seznam známých zranitelností.

- Pravidelné sledování zajišťuje, že budete informováni o všech potenciálních rizicích.

2. Zaměřte se na zranitelnosti vašich technologií

- Zaměřte se na zranitelnosti specifické pro technologie, které používáte.

- Pochopení těchto slabin je zásadní pro efektivní analýzu rizik.

3. Aktualizujte existující rizika pro nové zranitelnosti

- Když se objeví nová zranitelnost, aktualizujte související rizika spíše než že byste vytvářeli zcela nová hodnocení rizik.

- Analýza zranitelností a zefektivňuje řízení rizik.

4. Po vyhodnocení rizik zaveďte nezbytná opatření

- Jakmile riziko vyhodnotíte, přijměte vhodná opatření k jeho zmírnění.

- Ať už se jedná o záplatování softwaru, vylepšování bezpečnostních protokolů nebo implementaci dalších bezpečnostních opatření, je nezbytná včasná akce.

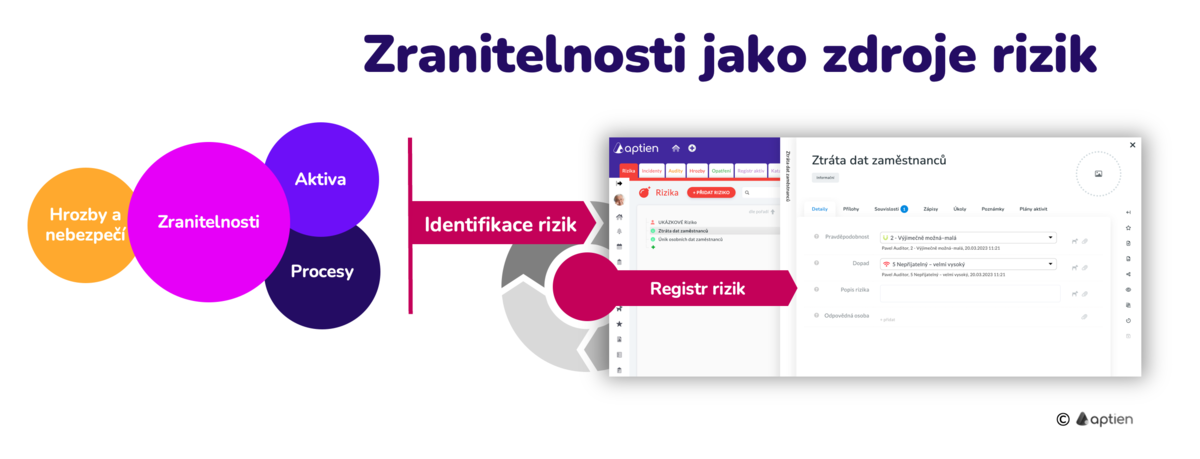

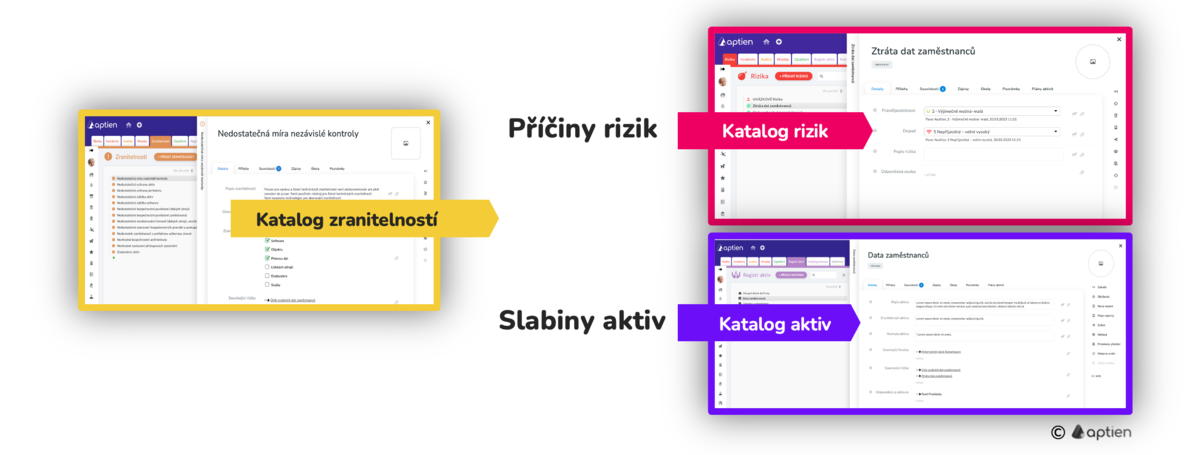

Jak Aptien pomůže při analýze rizika na základně zranitelností

- Vyjděte z katalogu zranitelností, do kterého přidáte novou zranitelnost

- Proveďte analýzu dopadů zranitelnosti na současná rizika

- Aptien vám pomůže držet souvislosti mezi zranitelnostmi a riziky